¿Cuando mencionamos incidente de seguridad a qué nos referimos?

Un Incidente de Seguridad es una violación, pérdida, robo o acceso no autorizado a nuestros datos personales, los cuales reposan en una base de datos.

La Superintendencia de Industria y Comercio, SIC, ha generado una guía para la gestión de incidentes de seguridad en el tratamiento de estos datos, buscando así que las organizaciones apliquen políticas, procesos y procedimientos que prevengan, eviten o minimicen daños y perjuicios materiales o inmateriales a los titulares de la información afectada.

La siguiente es una guía para la gestión de incidentes de seguridad o violaciones a los códigos de seguridad en datos personales:

Detección

Identificación

Clasificación de los incidentes

Confidencialidad

Evitar que personas no autorizadas puedan acceder a la información.

Integridad

Guardar la totalidad de la información cuyo contenido debe permanecer inalterado a menos que sea modificado por personal autorizado.

Disponibilidad

La información y los recursos relacionados están disponibles para el personal autorizado.

Causas

Fraude interno

Fraude externo

Daños a activos físicos

Falla de tecnología informática

Fallas operacionales

Casos fortuitos

Procedimientos defectuosos

Falla por neglicencia o actos involuntarios de los titulares

Errores o negligencia humana

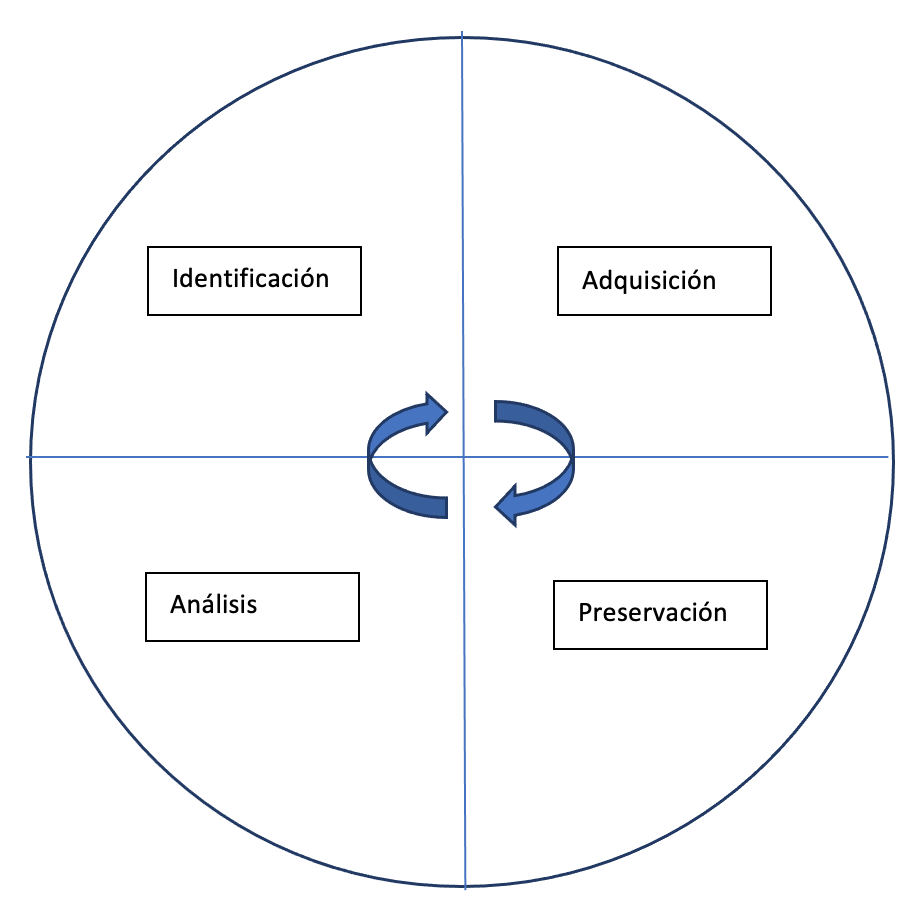

Metodología forense para los incidentes de seguridad

Identificación

En esta etapa se indaga la información sobre el posible incidente, se acondicionan los elementos y el entorno.

Adquisición

Se inicia la recolección de datos utilizando las herramientas adecuadas.

Preservación

Se documenta la fase de adquisición, se deben tener en cuenta el almacenamiento de los datos.

Análisis

En esta fase se utilizan herramientas que permiten el análisis de la evidencia recolectada, reconstrucción de acontecimientos, documentación y retroalimentación.

Toda violación a estos códigos de seguridad, sumadas a la perdida, robo o acceso no autorizado de información de una base de datos, se debe reportar a la SIC, bien sea por el responsable del tratamiento o por su encargado, con máximo 15 días después que el responsable o encargado hayan tenido conocimiento del incidente.

En OlarteMoure trabajamos junto a usted, si desea ampliar esta información no dude en contactarnos.